Hier ein Hacking über Limenet – AS394711 als Versuch

Dieses Hacking über Limenet als armseeliger Versuch zeigt uns hier ebenfalls, was so tagtäglich wirklich bzgl. Hacking-Versuche auf einigen Homepages abgeht! Auch hier ist es ja nicht der Provider Limenet sondern dessen Netzwerk oder auch ein Hosting-Bereich wurde für diesen armseeligen Hacking Versuche missbraucht.

Es ist hier immer zuerst der Provider Limenet ganz klar in der Pflicht! Ein seriöser und sicherer Hosting-Provider erlaubt so etwas auf jeden Fall nicht, zumindest NICHT in der Form, wie es hier über Limewire ablief. Es gab schon mehrere Hinweise und Mails an diesen Provider, es scheint aber anscheinend überhaupt nicht zu interessieren!

Eine Email an abuse@limenet.io ging bereits raus! Schauen wir mal, ob wieder nur Blabla kommt oder der verantwortliche Provider diesen Hacker-Idioten aus seinem Netzwerk schmeisst! Ein Provider sollte es sich halt ganz genau überlegen, Ressourcen für diese eh unsinnigen Tor-Exit Nodes zu Verfügung zu stellen. Wer seriös sufen möchte, hat eh keinen Grund etwas zu verbergen.

Über diese Tor-Exit´s kommen sehr häufig kriminelle Zugriffsversuche. Die Verantwortlichen dieser Netze sollten da ENDLICH einmal das Konzept und die Sicherheit überdenken!

Wegen der vielen Log-Files über mehrere Websites, die ich regelmässig bekomme, fällt IMMER WIEDER auf, das diese Tor-Exit Nodes wohl sehr gerne für diese Login- und Hacking-Versuche missbraucht werden, das empfinde ich als sehr bedenklich!

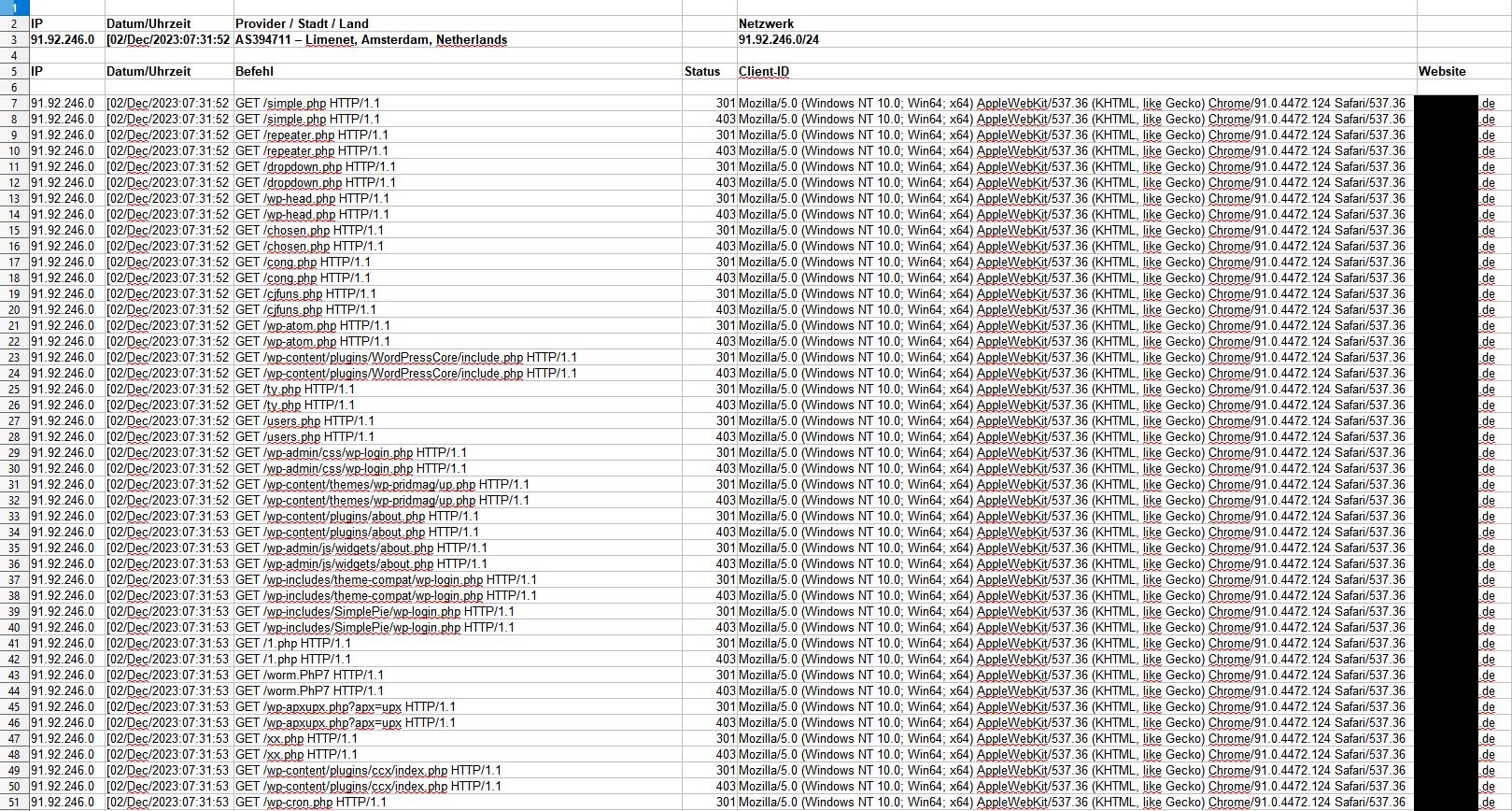

Hier das Hacking über Limenet, natürlich ein erfolgloser Versuch.

Besonders auffällig ist hier, der Idiot hat trotz der ständigen Meldungen 404 einfach dumm weitergemacht. Sehr amüsant, was es doch für wirklich dumme Möchtegern-Hacker gibt. 😉

Die Versuche gehen von Nr. 7 bis 710. Somit hier 703 Versuche, die Website zu hacken!

Hacking über Limenet Seite 1 – Ein armseeliger Versuch

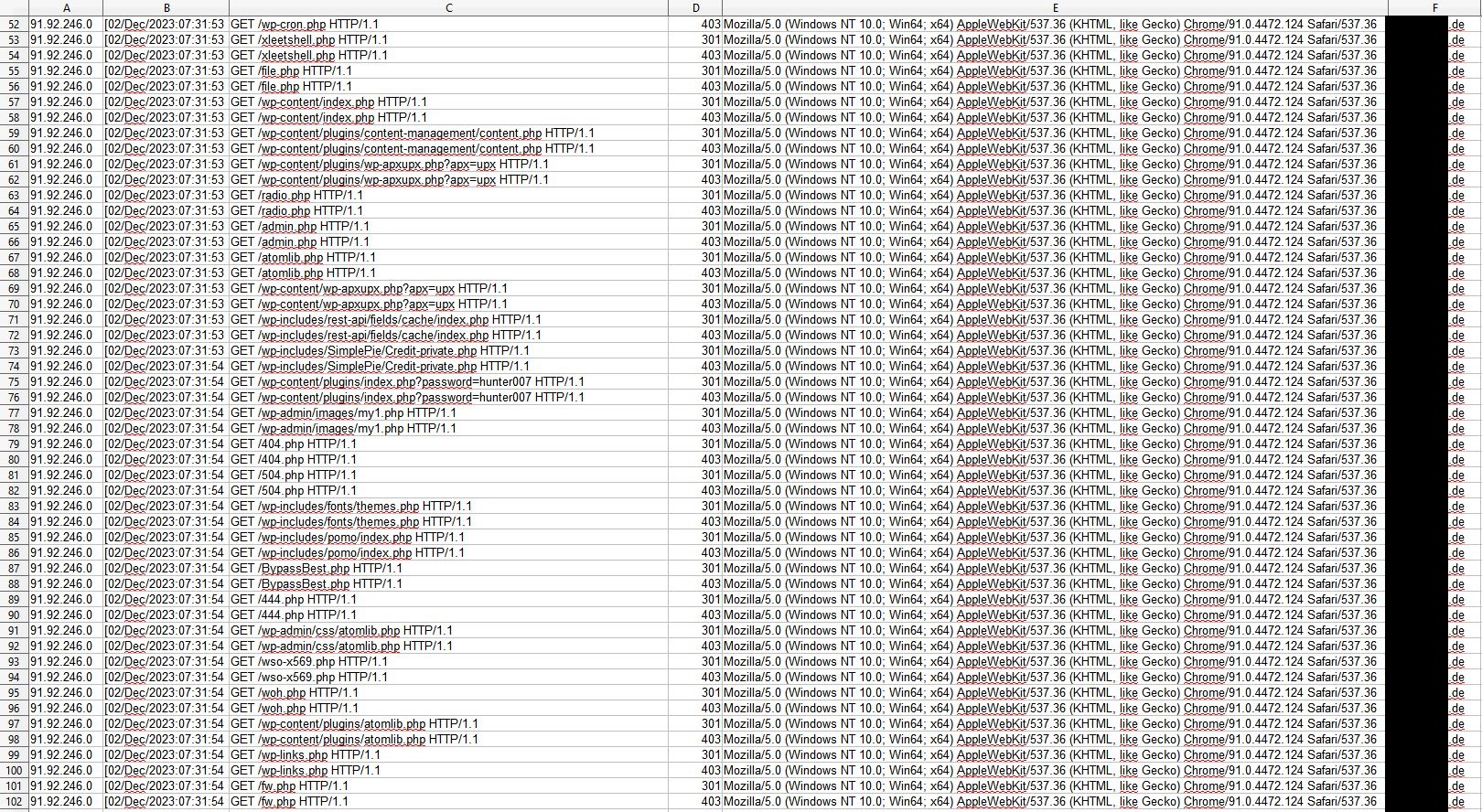

Seite 2 vom armseeligen Versuch!

Hacking über Limenet Seite 2 – Der armseelige Versuch geht weiter

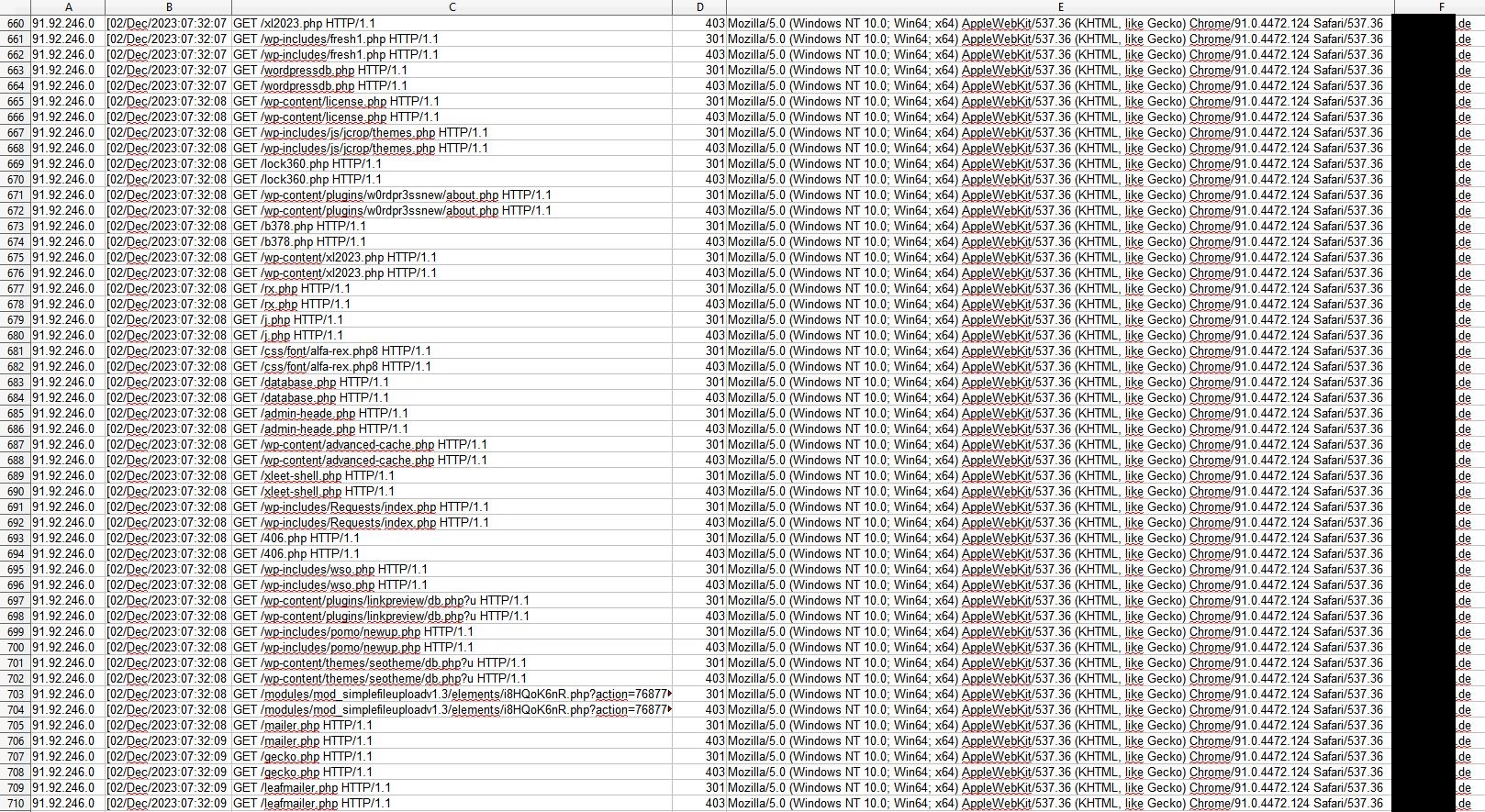

Letzte Seite, nach 703 erfolglosen Versuchen!

Hacking Versuch über Limenet Seite 8 – Der Idiot gibt auf.

Vielleicht wachen auch hier die Verantwortlichen von Limenet endlich mal auf und werfen diese Amateur-Hacker aus ihrem Netzwerk beziehungsweise die dort verantwortlichen Webmaster endlich aus ihren Webspace! Es ist schon der Versuch eines Login oder der Versuch des Hacken einer Website ganz klar eine STRAFTAT!!!

Die Log-Files, die ich regelmäßig auswerte, fällt mir immer wieder auf, das diese Methoden am häufigsten bei den betroffenen Websites angewendet werden:

- Viele Brute-Force-Angriffe

- Das ständige Suchen nach Veraltete Software und Sicherheitslücken

- Eine File Inclusion und Remote File Inclusion

Nachfolgend werden diese Methoden einfach mal kurz erklärt. 😉

Welche Formen vom Website-Hacking gibt es?

Für die Besitzer einer Homepage ist es wichtig, die verschiedenen Arten von Hacking einfach mal zu verstehen, um sich besser davor schützen zu können. Hier sind einmal die gängigen Angriffsmethoden aufgeführt und es wird erklärt, wie man sich davor schützen kann:

- SQL-Injektion (SQL Injection): Dies ist eine sehr häufige Methode, bei der Angreifer böswilligen SQL-Code in Eingabeformularen oder URLs platzieren, um die Datenbank einer Website zu manipulieren. Um sich davor zu schützen, sollte man einfach parameterisierte Abfragen verwenden, um Eingaben immer zu validieren und zu bereinigen.

- Cross-Site Scripting (XSS): Bei den XSS-Angriffen injizieren Angreifer einen bösartigen Code in die Webseite, der dann danach von den Besuchern Ihrer Website ausgeführt wird. Schützen sollte man die Website dadurch, dass man alle Eingaben validiert, Output escaping verwendet und Content Security Policy (CSP) implementiert.

- DDoS-Angriffe (Distributed Denial of Service): Hierbei versuchen die Angreifer, eine Website zu überlasten, indem sie sie mit einer großen Anzahl von Anfragen bombardieren. Verwendet man einen DDoS-Schutzdienste und implementiert man einen Lastenausgleich, minimiert man dadurch die Auswirkungen solcher Angriffe.

- Phishing-Angriffe: Bei Phishing-Versuchen imitieren Angreifer legitime Websites oder auch E-Mails, um die persönliche Daten von Benutzern zu stehlen. Man sollte die Benutzer einer Website (z.B. Redakteure) in Bezug auf Phishing-Erkennung schulen und man sollte Tools wie SPF, DKIM und DMARC verwenden, um das E-Mail-Spoofing zu verhindern.

- Brute-Force-Angriffe: Hier versuchen Angreifer, sich durch Ausprobieren verschiedener Kombinationen von Benutzernamen und Passwörtern durch manchmal endlose Logins dann Zugriff auf die Homepage zu bekommen. man sollte da die Homepage einfach durch die Implementierung von Captchas, Beschränkungen für fehlgeschlagene Anmeldeversuche und die Verwendung von starken, einzigartigen Passwörtern besser schützen.

- Veraltete Software und Sicherheitslücken: Veraltete Software und nicht gepatchte Systeme sind für die Hacker oft eine potenzielle Eintrittspforte. Man sollte immer sicherstellen, dass regelmäßige Updates und Patches für die Software und Plattformen auf der Website installiert sind.

- File Inclusion und Remote File Inclusion: Diese Angriffe erfolgen durch das Einfügen von bösartiger Dateien oder Skripte auf der Website. man sollte also keine unsicheren Dateipfade einsetzen und die Dateien und Pfade regelmässig mit entsprechenden Tools überprüfen.

Es ist wirklich von entscheidender Bedeutung, dass man eine umfassende und funktionierende Sicherheitsstrategie für seine Website entwickelt. Dies kann die Verwendung einer Firewall, regelmäßige Sicherheitsüberprüfungen, die Implementierung von HTTPS sowie die Verwendung von Zwei-Faktor-Authentifizierung sein. Sehr wichtig ist auf jeden Fall, IMMER die wichtigen Updates schnellstmöglichst einspielen.

Ein fortgeschrittener Webmaster kann zusätzlich durch die Anpassung der .htaccess weitere sehr erfolgreiche Maßnahmen ergreifen, um die Sicherheit zu erhöhen.

Das Protokoll als Ausschnitt der täglichen Hacker-Versuche und Login-Idioten findet man über den Link.

Wer eine Homepage unter WordPress hat, hier gibt es Infos zur WordPress Sicherheit.