Hier ein Hacking Versuch über DigitalOcean LLC – AS14061

Dieser Hacking Versuch über DigitalOcean zeigt uns, was so tagtäglich wirklich auf einigen Homepages abläuft! Es ist ja nicht der Provider DigitalOcean sondern dessen Netzwerk oder eben ein Hosting-Bereich der für diese Hacking Versuche täglich missbraucht wird.

Allerdings ist hier zuerst der Provider DigitalOcean in der Pflicht! Ein seriöser und sicherer Hosting-Provider erlaubt so etwas nicht, zumindest NICHT in der Form, wie es über diesen Anbieter läuft. Es gab schon mehrere Hinweise und Mails an diesen Provider, es scheint aber anscheinend überhaupt nicht zu interessieren!

Schreibt man eine Email an abuse@digitalocean.com, kommt nur eine automatische Email und ein Hinweis auf diverse Links, über die man etwas melden kann! Keine weitere Reaktion folgt auf eine Mail! Wenn man dann das Formular für eine Meldung gefunden hat, hat sich das Ganze bereits erledigt, das was da alles ausgefüllt werden soll, ist abschreckend!!!

Sollte das vielleicht das Geschäftsmodell von DigitalOcean sein? Hacker-Amateure und andere Kriminelle werden anscheinend wissentlich geduldet??? Meldung über kriminelle Zugriffsversuche sind anscheinend lästig???

Aufgrund der vielen Log-Files über mehrere Websites, die ich täglich bekomme, fällt IMMER WIEDER auf, das die bisher häufigsten Login- und Hacking-Versuche von DigitalOcean kommen, das empfinde ich als sehr bedenklich!

Hier der Hacking-Versuch über das Netzwerk von DigitalOcean, das Protokoll über 8 Fotos!!!

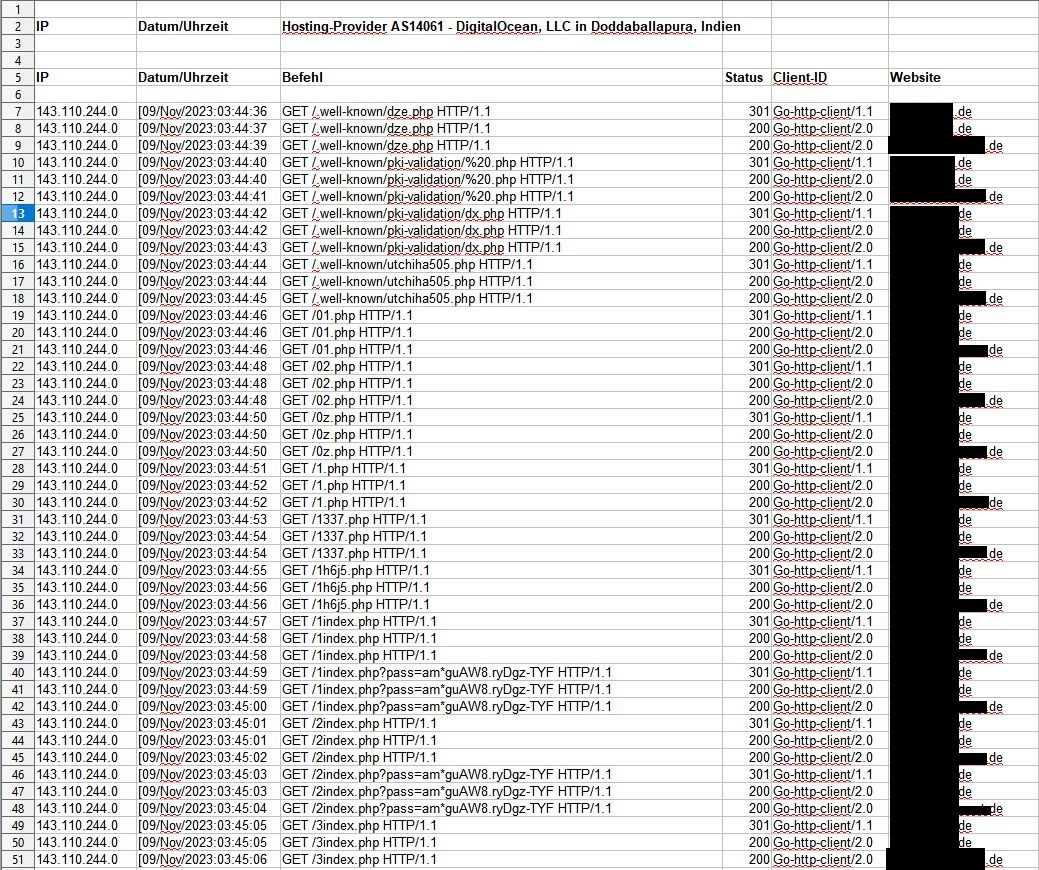

Hacking Versuch über DigitalOcean – AS14061 -Seite 1

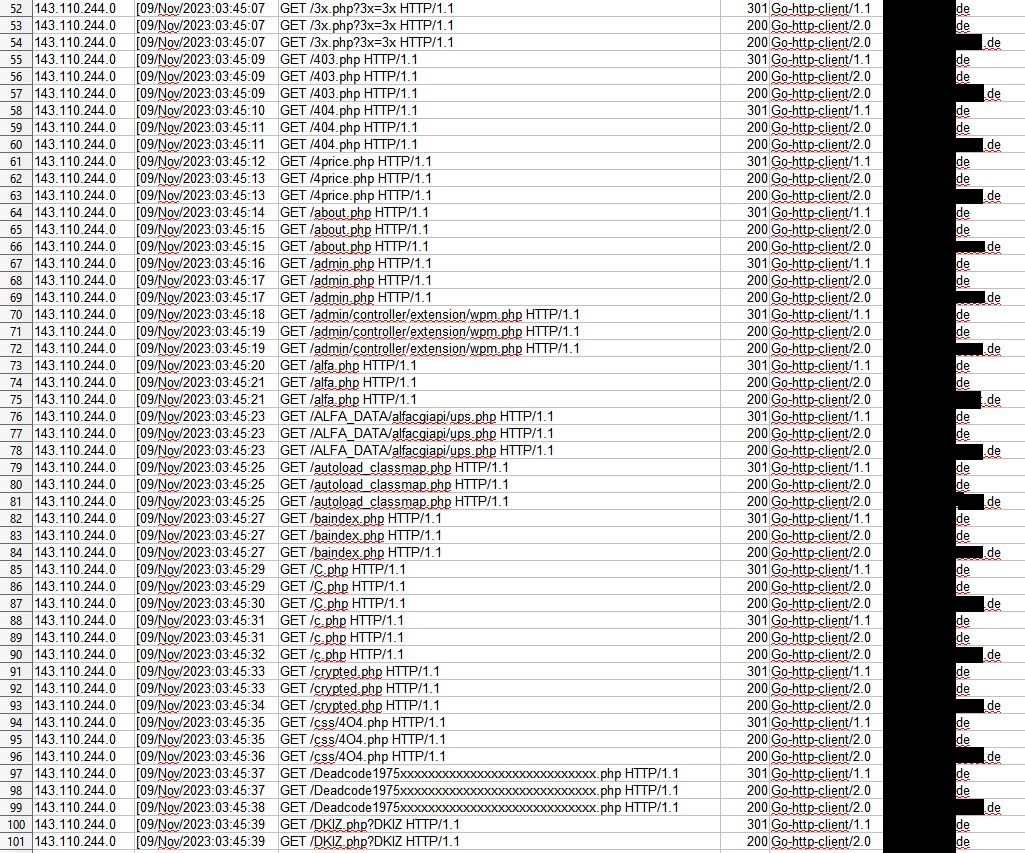

Seite 2!

Hacking Versuch über DigitalOcean – AS14061 -Seite 2

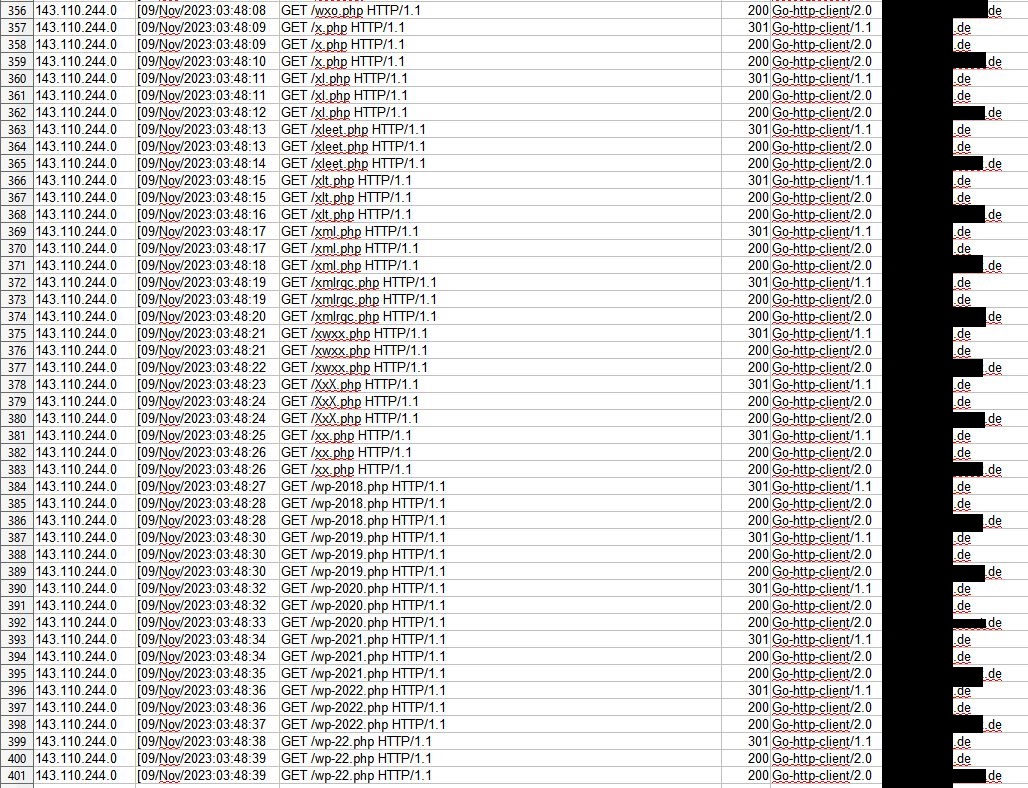

So geht es ständig weiter, hier die letzte Seite, Seite8!!!

Hacking-Versuch über Digital Ocean – AS14061 -Seite 8

Vielleicht wachen die Verantwortlichen von DigitalOcean ja endlich mal auf und werfen die Amateur-Hacker aus ihrem Netzwerk bzw. die dort verantwortlichen Webmaster endlich aus ihren Webspace! Schon der Versuch eines Login oder der Versuch des Hacken einer Website ist eine STRAFTAT!!!

Durch die Log-Files, die ich auswerte, fällt mir auf, das diese Methoden am häufigsten bei Homepages angewendet werden:

- Brute-Force-Angriffe

- Suchen nach Veraltete Software und Sicherheitslücken

- File Inclusion und Remote File Inclusion

Nachfolgend werden diese Methoden nun erklärt. 😉

Welche Formen von Hacking gibt es eigentlich?

Es ist wichtig, die verschiedenen Arten von Hacking zu verstehen, um sich besser davor zu schützen. Hier sind einige gängige Angriffsmethoden und wie man sich auch davor schützen kann:

- SQL-Injektion (SQL Injection): Dies ist eine häufige Methode, bei der Angreifer böswilligen SQL-Code in Eingabeformularen oder URLs platzieren, um die Datenbank Ihrer Website zu manipulieren. Um sich davor zu schützen, sollten Sie parameterisierte Abfragen verwenden, um Eingaben zu validieren und zu bereinigen.

- Cross-Site Scripting (XSS): Bei XSS-Angriffen injizieren Angreifer bösartigen Code in Webseiten, der dann von den Besuchern Ihrer Website ausgeführt wird. Schützen Sie sich, indem Sie alle Eingaben validieren, Output escaping verwenden und Content Security Policy (CSP) implementieren.

- DDoS-Angriffe (Distributed Denial of Service): Hierbei versuchen Angreifer, Ihre Website zu überlasten, indem sie sie mit einer großen Anzahl von Anfragen bombardieren. Verwenden Sie DDoS-Schutzdienste und implementieren Sie Lastenausgleich, um die Auswirkungen solcher Angriffe zu minimieren.

- Phishing-Angriffe: Bei Phishing-Versuchen imitieren Angreifer legitime Websites oder E-Mails, um persönliche Daten von Benutzern zu stehlen. Schulen Sie Ihre Benutzer in Bezug auf Phishing-Erkennung und verwenden Sie Tools wie SPF, DKIM und DMARC, um E-Mail-Spoofing zu verhindern.

- Brute-Force-Angriffe: Hier versuchen Angreifer, sich durch Ausprobieren verschiedener Kombinationen von Benutzernamen und Passwörtern Zugriff zu verschaffen. Schützen Sie sich durch die Implementierung von Captchas, Beschränkungen für fehlgeschlagene Anmeldeversuche und die Verwendung von starken, einzigartigen Passwörtern.

- Veraltete Software und Sicherheitslücken: Veraltete Software und nicht gepatchte Systeme können eine potenzielle Eintrittspforte für Hacker sein. Stellen Sie sicher, dass Sie regelmäßige Updates und Patches für alle Software und Plattformen auf Ihrer Website durchführen.

- File Inclusion und Remote File Inclusion: Diese Angriffe erfolgen durch das Einfügen bösartiger Dateien oder Skripte auf Ihrer Website. Setzen Sie keine unsicheren Dateipfade ein und validieren Sie alle eingehenden Dateien und Pfade.

Es ist von entscheidender Bedeutung, dass man eine umfassende Sicherheitsstrategie für seine Website entwickelt. Dies kann die Verwendung von Firewalls, regelmäßige Sicherheitsüberprüfungen, die Implementierung von HTTPS, die Verwendung von Zwei-Faktor-Authentifizierung und vor allem die wichtigen Updates einspielen.

Darüber hinaus kann ein fortgeschrittener Webmaster durch die .htaccess weitere erfolgreiche Maßnahmen ergreifen, sofern der Webspace diese Datei unterstützt.

Ein kontinuierliches Monitoring und eine schnelle Reaktion auf potenzielle Sicherheitsvorfälle sind ebenfalls wichtig, um Ihre Website und Benutzerdaten zu schützen.

Wer selber seine Log-Files auswerten kann, über dieses IP-Tool kannst du heraus finden, wer der Provider dieser Netzwerkadresse ist. Einfach die IP auf der Website oben Links eingeben. 🙂

Einen Ausschnitt der täglichen Protokolle über Hacking Versuche über den Link.