Hacker Protokoll Januar 2024

Das Hacker Protokoll Januar 2024

Dieses Hacker Protokoll Januar 2024 war wirklich amüsant. Diese ganzen Login Idioten und Amateur Hacker, die sowohl Weihnachten als auch Silvester versuchen, eine Homepage zu hacken.

Es wird wohl auch jeden „braven“ Besucher hier amüsieren, denn hier findet man die Auszug von gewissen Taugenixe mit ihren armseelogen Versuchen, um eine Homepage zu übernehmen bzw. zu hacken.

Dieses Hacker Protokoll Januar 2024 soll ebenfalls gewisse Hosting-Provider und Provider für Cloud´s endlich mal wachrütteln, damit sie ENDLICH die Webspaces ihrer Kunden besser vor diesen ganzen Login- und Hacker-Schiet schützen!!! Viele Mails an Abuse der jeweiligen verantwortlichen Provider wurden geschrieben. Oft kam nur Blabla aber es ändert sich NICHTS!

Somit hier nun das Protokoll vom Januar 2024. Man bedenke, die jeweiligen Tabellen sind immer nur ein ganz kleiner Auszug von dem, was da wirklich über den ganzen Tag auf den bestroffenen Websites versucht wurde. Zum Schutz der betroffenen Domains wurden diese ausgeschwärzt oder mit Stern (*) versehen.

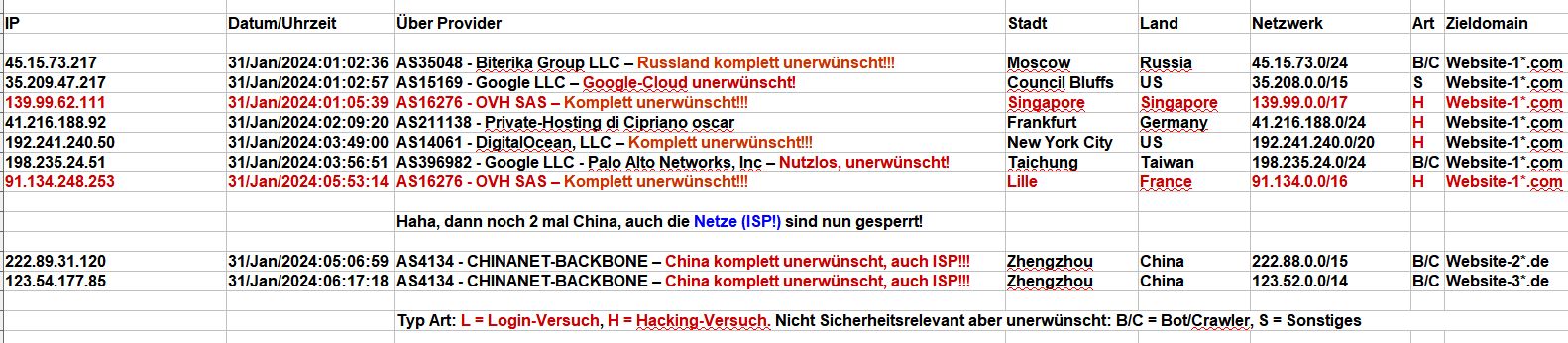

Unser Protokoll vom 31.01.24. Heute Nacht recht ruhig, so einige zusätzliche Sicherheitsmaßnahmen zeigen Wirkung. Naja, unser „Stammkunde“ AS16276 – OVH SAS selbst da wieder 2 mal dabei!

2024_01_31_Hacking_Login_Versuche – Die Nacht recht ruhig – AS16276 – OVH SAS wieder 2 mal dabei!

Die Website-1*.com nehmen wir so oft, da dort die Logs die meisten Hacking- und Login-Versuche dieser dummen Amateure zeigen. Selbst HEUTE ist mal wieder der Provider AS16276 – OVH SAS gleich 2 mal dabei. Sehr fragwürdig für uns, dieser Provider! Erfreulich ist bei den Zugriffsversuchen auf Website-1*.com, ALLE belamen ein 403! Haha. 🙂

Dann wieder China, diesmal 2 Versuche auf 2 deutsche Websites. Da viele Hosting-Provider aus China bereits bei 14 Websites gesperrt sind versucht es diese unerwünschte Land nun über ISP (Internet Service Provider). Können die gerne machen, auch die werden dann gesperrt!!! Die bekommen dann ein freundliches 403! 😉

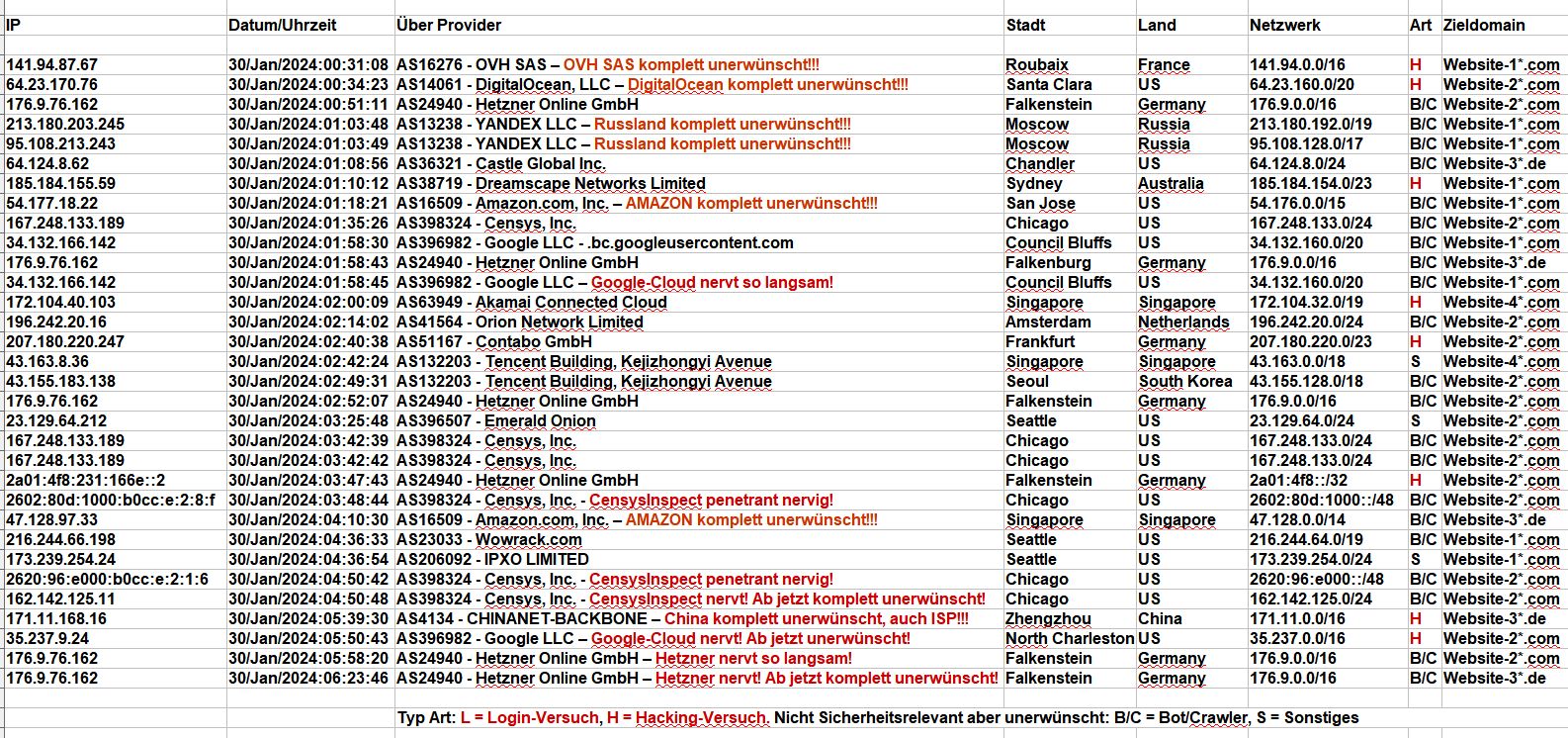

Das Protokoll vom 30.01.24. Die Nacht so einiger wirklich nervigen BOTS und CRAWLER:

2024_01_30_Hacking_Login_Versuche – Die Nacht der penetrant nervigen Bots und Crawler

Manche BOTS und CRAWLER übertreiben es wirklich, dessen Netzwerke werden dann komplett gesperrt! Haha, sehr wenige Hacking-Versuche, die dummen Amateur-Hacker bekamen eh schon alle ein 403. Tja, der Spielplatz der ScriptKiddies wird zumindest bei mittl. 14 Websites verdammt klein!

Das Protokoll vom 29.01.24. HEUTE WIEDER ein wirklich dummer Login-Idiot! Meldung vom Besitzer der Website an die Provider ging schon raus! Mehr dazu unter dem Bild!

2024_01_29_Hacking_Login_Versuche – Wieder ein LOGIN-IDIOT – Hochkonjunktur der SCRIPTKIDDIES! LOL

Auch hier meinte dieser Login-Idiot wohl, durch ständig wechselnde IP sei er clever. Er missbrauchte für sein kriminelles Vorgehen FAST NUR ISP (Internet Service Provider). Er benutzte jedoch immer den gleichen Befehl:

- „POST ///wp-login.php HTTP/1.0“

Da er seine Client-ID nicht wechselte, konnte man den kriminellen Vollpfosten schnell zuordnen, es ist immer der gleiche Amateur:

- „Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:62.0) Gecko/20100101 Firefox/62.0“

Naja, so gehen eben die dummen Scriptkiddies und ahnungslose Amateur-Hacker vor. Provider, dessen Netze mehr als einmal missbraucht wurden, sind in ROT markiert. Scheinen wohl besonders beliebt für kriminelle Zwecke zu sein, oder?

Auch HEUTE ging vom Besitzer der betoiffenen Website eine Meldung an die Provider:

- abuse@aussiebroadband.com.au

- abuse@charter.net

- abuse.es@orange.com

- abuse-mail@verizonbusiness.com

- abuse-wtt@hkbn.com.hk

- abuse@on-nets.com

- abuse@sveainternet.se

- abuse@t-2.com

- abuse@uoi.gr

- abuse@vocus.net

- irt@nic.or.kr

- noc@imsbiz.com

- noc@mykris.net

Nun sind wir mal gespannt, wie die ISP reagieren. Unsere Meldungen von Gestern wurden bisher KOMPLETT IGNORIERT! Wenn denen die Sicherheit ihrer Netze wichtig sind, werden sie solche Login-Idioten SPERREN! Schauen wir mal, wir berichten dann!

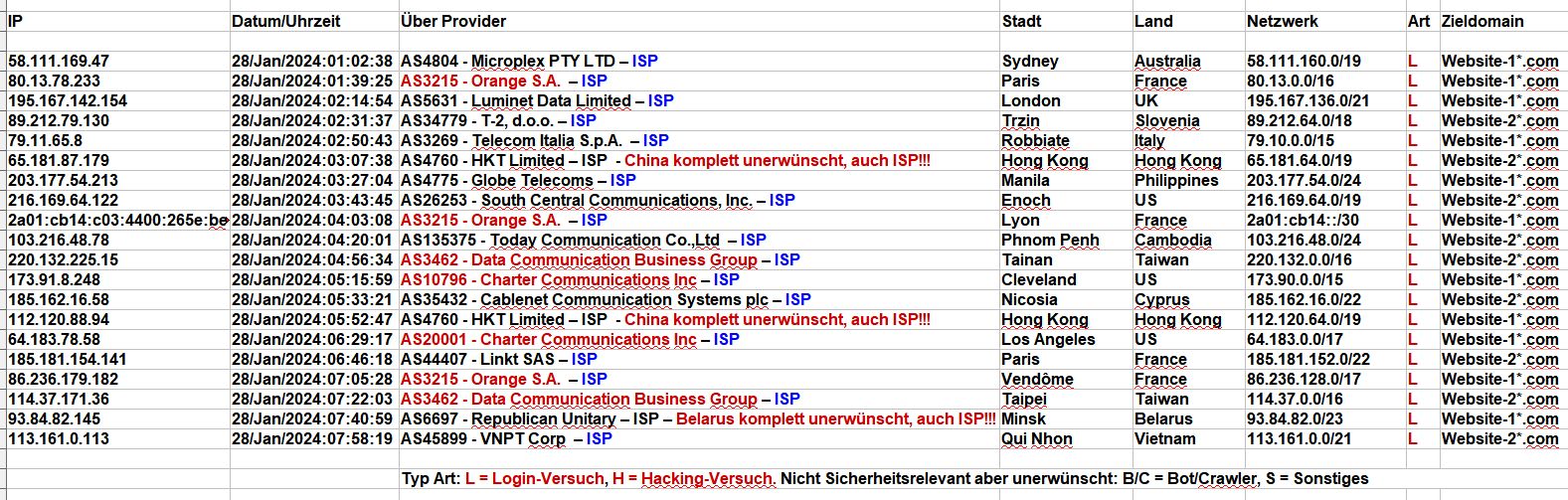

Unser Protokoll vom 28.01.24. HEUTE ein wirklich dummer Login-Idiot! Meldung an die Provider ging schon raus! Mehr dazu unter dem Bild!

2024_01_28_Hacking_Login_Versuche – Die Nacht eines kriminellen LOGIN-IDIOTEN – Hochkonjunktur der SCRIPTKIDDIES! LOL

Also dieser Login-Idiot meinte wohl, durch ständig wechselnde IP sei er clever. Er missbrauchte für sein kriminelles Vorgehen NUR ISP (Internet Service Provider). Er benutzte jedoch immer den gleichen Befehl:

- „POST ///wp-login.php HTTP/1.0“

Da er seine Client-ID auch nicht wechselte, konnte man schnell zuordnen, dass es immer der gleiche kriminelle Vollidiot ist:

- „Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:62.0) Gecko/20100101 Firefox/62.0“

Naja, so gehen eben die dummen Scriptkiddies und ahnungslose Amateur-Hacker vor. Provider, dessen Netze mehr als einmal missbraucht wurden, sind in ROT markiert. Scheinen wohl besonders beliebt für kriminelle Zwecke zu sein, oder?

Eine Meldung des betroffenen Domain-Besitzers ging an die Provider:

- abuse@cablenetcy.net

- abuse@charter.net

- abuse@linkt.fr

- abuse@optusnet.com.au

- abuse@retail.telecomitalia.it

- abuse@t-2.com

- abuse@today.com.kh

- coyw@socen.com

- cybersecurity_abuse@globe.com.ph

- gestionip.ft@orange.com

- hm-changed@vnnic.vn

- lir@belpak.by

- Luminet.NOC@luminet.co.uk

- network-adm@hinet.net

- noc@imsbiz.com

Nun sind wir mal gespannt, wie die ISP reagieren! Wenn denen die Sicherheit ihrer Netze wichtig sind, werden sie solche Login-Idioten SPERREN! Schauen wir mal, wir berichten dann!

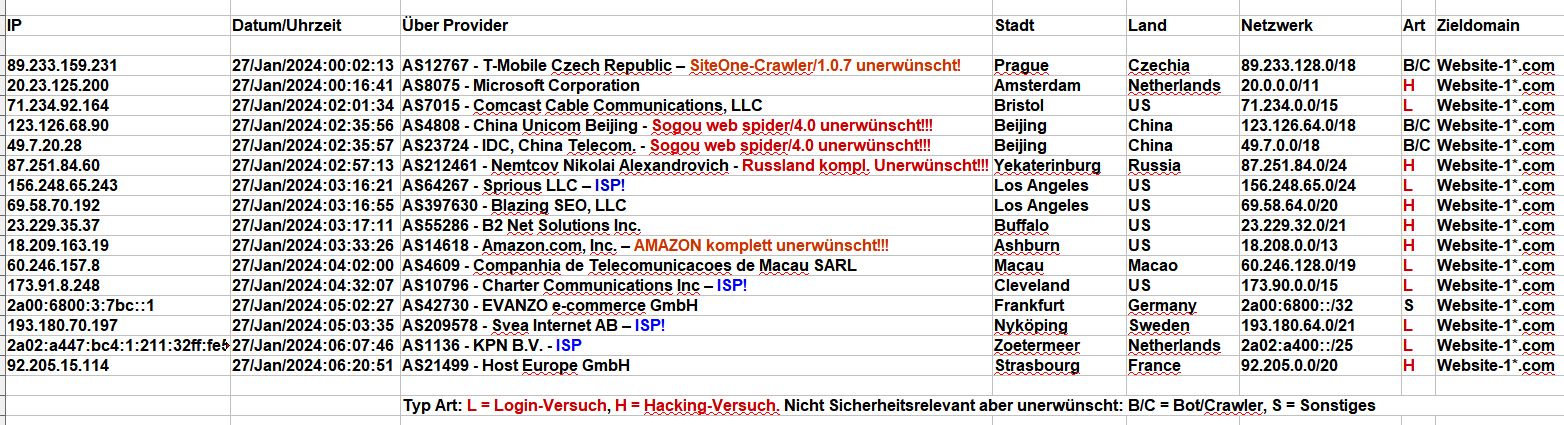

Unser Protokoll vom 27.01.24, nur eine Website, 6 Stunden. Nur ein Auszug aber es ist wohl der Tag der LOGIN-IDIOTEN!

2024_01_27_Hacking_Login_Versuche – Der Tag der LOGIN-IDIOTEN – Hochkonjunktur der SCRIPTKIDDIES! LOL

Anscheinend finden diese kriminellen LOGIN-IDIOTEN keine freien Netze mehr, denn viele Netze bestimmter Hosting-Provider sind ja schon gesperrt. Naja, da nutzen diese wirklich dummen Amateure nun die Netze von ISP´s. Meldung an die ISP´s ist eh raus, JEDER kriminelle IDIOT wird gemeldet. Haha, es ist Wochenende, die SCRIPTKIDDIES haben jetzt Hochkonjunktur. 😉

Dann mal wieder Russen und Chinesen, mittl. auch HIER AUF UNSERER WEBSITE, da sperren wir nicht nur Hosting-Provider sondern auch ISP´s aus Russland und China:

China – ISP gesperrt

- 61.93.192.0/18

- 112.120.96.0/19

Russland – ISP gesperrt

- 195.91.239.0/24

Russland – Weiterer Hosting-Provider gesperrt

- 80.87.144.0/20

Dann geht uns auch Singapore mit seinen Hacking-Versuchen so langsam auf den Senkel, ab jetzt ist auch Singapore komplett unerwünscht:

Singapore – ISP gesperrt

- 121.7.0.0/17

Auch diese Netze oben sind nun auf 14 weiteren Websites gesperrt!

Das Protokoll vom 26.01.24. Besonders penetrant war heute u.a. auch ein richtig nerviger BOT von AS14618 – Amazon.com, Inc.:

2024_01_26_Hacking_Login_Versuche – RUSSLAND KOMPLETT UNERWÜNSCHT – Amazon-BOT nervt penetrant!

Heute mal wieder wirklich dumme Hacker- und Login-Idioten, die tagtäglich diverse Netzwerke bekannter Provider auf kriminelle Weise mißbrauchen.

Nicht nur AS8595 – OOO WestCall Ltd. ist unerwünscht sondern sämtlicher Traffic aus Russland. Was Russland betrifft, sperren wir nicht nur Hosting-Provider sondern alles, also auch ISP! Heute wurden weitere Netzwerke, auch von AS35048 – Biterika Group LLC, auf 14 Websites gesperrt:

- 5.183.130.0/24

- 45.84.177.0/24

Ein passendes Beispiel für einen wirklich penetrant nervigen Bot ist:

- AS14618 – Amazon.com, Inc.

- Hostname: ip.crawl.amazonbot.amazon

Amazon ist eh KOMPLETT UNERWÜNSCHT! Auf 14 Websites sind nun auch die Netzwerke:

- 3.224.0.0/12

- 23.22.0.0/15

- 52.70.0.0/15

gesperrt! Und tschüsss… Amazonen-Kram!

Heute das Protokoll vom 25.01.24, es fallen mal wieder 3 bekannte Hosting-Provider besonders auf:

2024_01_25_Hacking_Login_Versuche – MAL WIEDER sind auch HEUTE 3 PROVIDER besonders auffällig!!!

Heute fallen mal wieder 3 bekannte Hosting-Provider auf, die von diesen wirklich dummen Hacker- und Login-Idioten auf kriminelle Weise mißbraucht werden! Da sind die kompletten Zeilen oben IN ROT markiert:

- AS49453 – Global Layer B.V.

- AS9009 – M247 Europe SRL

- AS16276 – OVH SAS

Naja, unser Urteil über gewisse Provider, die Meldungen an Abuse:

- Ignorieren

- Tickets unbearbeitet sofort schliessen

- Einmal antworten, bei Wiederholung dann auch ignorieren

steht definitiv fest! Welche Meinung hast du über solche Provider?

Übrigens! Wer selber eine Homepage hat, Kontakte uns per Mail oder Kontaktformular, schick uns dein Log-File deiner Website, WIR GARANTIEREN dir absolute Diskretion!

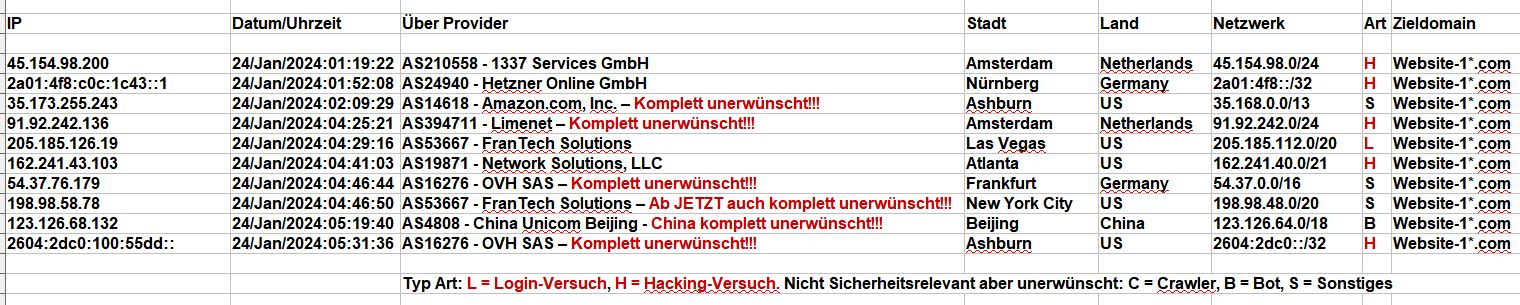

Heute das Protokoll vom 24.01.24, bewusst heute nur über eine Website. Sämtliche Zugriffsversuche wurden mit einem freundlichen 403 beantwortet. 😉

2024_01_23_Hacking_Login_Versuche – AS16276 – OVH SAS und AS53667 – FranTech Solutions 2 mal dabei!

Heute mal wieder nur eine Website mit Auszügen der vielen dummen Hacking- und Login-Versuche. Es sind aber nur 6 Zugriffsversuche dabei, die eine Straftat darstellen, es wird ruhiger. 😉 Es fallen MAL WIEDER besonders 2 Hosting-Provider auf, da sie mehrmals von den dummen Hacker-Idioten missbraucht wurden.

Es stellt sich jedoch auch die Frage, merken diese 2 Provider eigentlich überhaupt noch etwas?

- AS16276 – OVH SAS

- AS53667 – FranTech Solutions

Da nun auch AS53667 – FranTech Solutions mehrmals auftaucht, wird dieser fragwürdige Provider nun auch in die Kategorie „KOMPLETT UNERWÜNSCHT“ eingestuft!

Ich habe hier den Verdacht, die haben anscheinend ihre Netzwerke nicht mehr im Griff, oder? Hier sind die Provider IN DER PFLICHT, diese vielen Hacker-Idioten ENDLICH zu sperren. Alle Zugriffe mit L UND H stellen eine Straftat dar!!!

Darüber hinaus wurden auf 14 Websites UND AUCH HIER 3 weitere Netzwerke gesperrt!

China und Russland sind komplett unerwünscht, die gesperrten Netzwerke sind:

- 94.25.172.0/22

- 140.206.0.0/16

- 185.80.148.0/22

Da ist es uns auch echt egal, ob Hosting-Provider oder ISP!

Das Protokoll vom 23.01.24. Erst mal nur bis kurz nach 4 Uhr, diesmal über 10 verschiedene Websites:

Heute mal wieder 3 bekannte Hosting-Provider dabei!!!

Heute mal über mehrere Websites nur Auszüge der vielen dummen Hacking- und Login-Versuche. Es fallen MAL WIEDER besonders 3 Hosting-Provider auf, da sie mehrmals in den wenigen Stunden von den dummen Hacker-Idioten missbraucht wurden. Es stellt sich jedoch auch die Frage, merken diese 3 Provider eigentlich überhaupt noch irgendwas?

- AS16509 – Amazon.com, Inc.

- AS394711 – Limenet

- AS9009 – M247 Europe SRL

Anscheinend haben die ihre Netzwerke nicht mehr im Griff, oder? Hier sind die Provider IN DER PFLICHT, diese vielen Hacker-Idioten ENDLICH zu sperren. Alle Zugriffe mit L UND H stellen eine Straftat dar!!!

Unser Protokoll vom 22.01.24 bis heute früh. Heute bewusst wieder nur eine Zieldomain! Unsere „Stammkunden“ wie AS14061 – DigitalOcean und AS16276 – OVH SAS mal wieder dabei:

„Stammkunden“ wie AS14061 – DigitalOcean und AS16276 – OVH SAS mal wieder dabei!

Es vergeht kein Tag, an dem kein Hacking- oder Login-Versuch über die Netzwerke von AS14061 – DigitalOcean und AS16276 – OVH SAS stattfinden. Dadurch, dass dies über deren Netzwerke IMMER NOCH so umfangreich möglich ist, rücken sich solche fragwürdigen Provider selber in ein schlechtes Licht! Hier sind die Provider in der Pflicht, denn es sind Straftaten, die da täglicht statt finden!

Komplett unerwünscht sind u.a. auch sämtliche Zugriffe auch China UND aus Russland. Es wurden gerande noch auf 14 Websites UND AUCH HIER vier weitere Netzwerke komplett gesperrt:

- 119.162.0.0/15

- 120.71.59.0/24

- 171.36.0.0/14

- 185.190.42.0/24

Sollten aus diesen 2 Ländern weitere Versuche, egal welcher Art, über weitere Netzwerke erfolgen, werden auch diese komplett gesperrt!

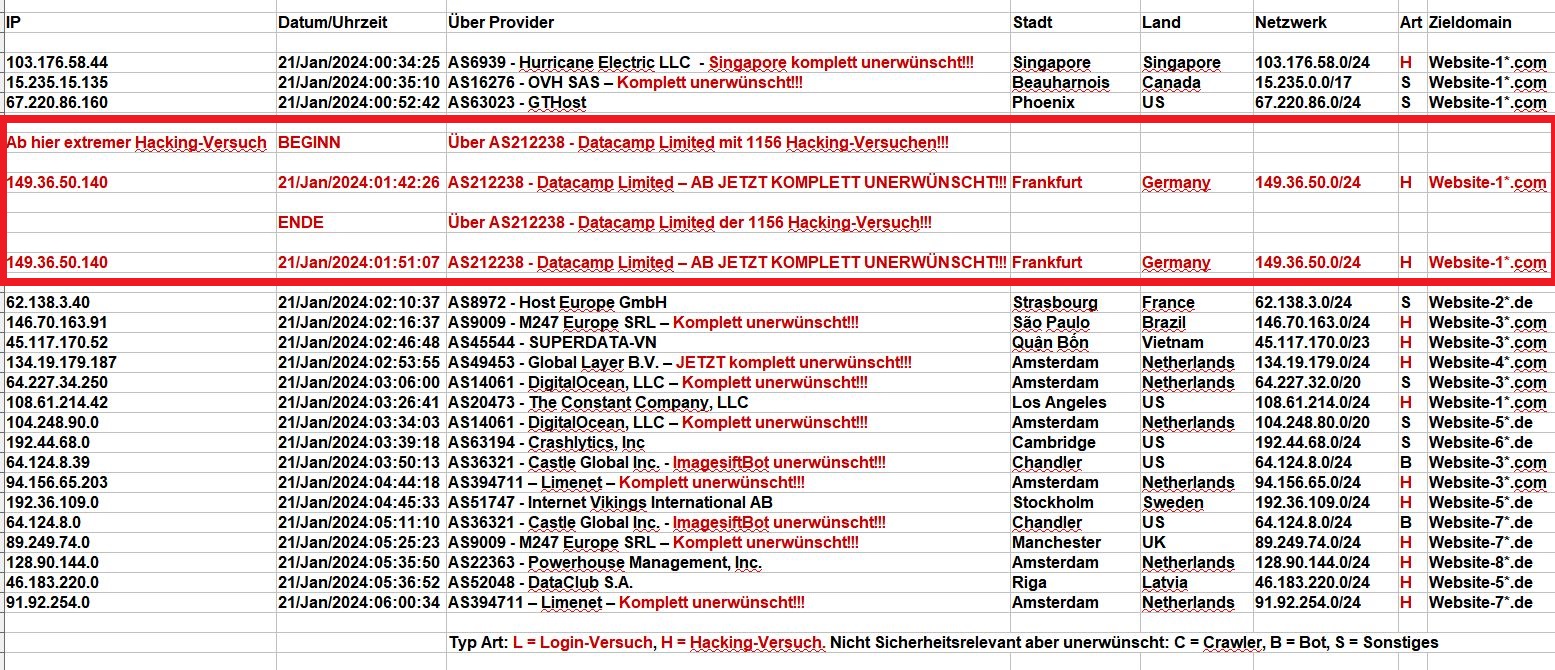

Unser Protokoll vom 21.01.24 bis heute früh. HEUTE dominiert ein extremer Hacking-Versuch über AS212238 – Datacamp Limited:

2024_01_20_Hacking_Login_Versuche – HEUTE EXTREMER Hacking-Versuch über AS212238 – Datacamp Limited!!!

Der Hacking-Versuch über das Netzwerk von AS212238 – Datacamp Limited MIT 1156 Hacking-Versuchen ging FAST 10 MINUTEN! Ist zusätzlich mit roten Rahmen markiert. Es ist unverantwortlich, das gewisse Hosting-Provider so etas anscheinend zulassen und nichts dagegen tun. Hier ist AS212238 – Datacamp Limited in der Pflicht, etwas gegen solche kriminelle Hacker-Idioten zu tun!!!

Hier das Protokoll vom 20.01.24 bis heute früh. So einige nervige Bots, weniger Hacking- und Login-Idioten diesmal dabei:

2024_01_20_Hacking_Login_Versuche – HEUTE bedeutend ruhiger, Haha, viele Netze sind ja schon gesperrt!

Im Logfile einer beliebten Website für Hacking- und Login-Versuche sind die verbleibenden Versuche ohne ein 403 mittlerweile rar, die haben wir also mal rausgelassen. Haha, sind ja mittlerweile sehr viele Netzwerke so einiger zwielichtigen Hosting- und Cloud-Provider gesperrt. Der Spielplatz für diese Idioten von Scriptkiddies wird immer kleiner. 😉

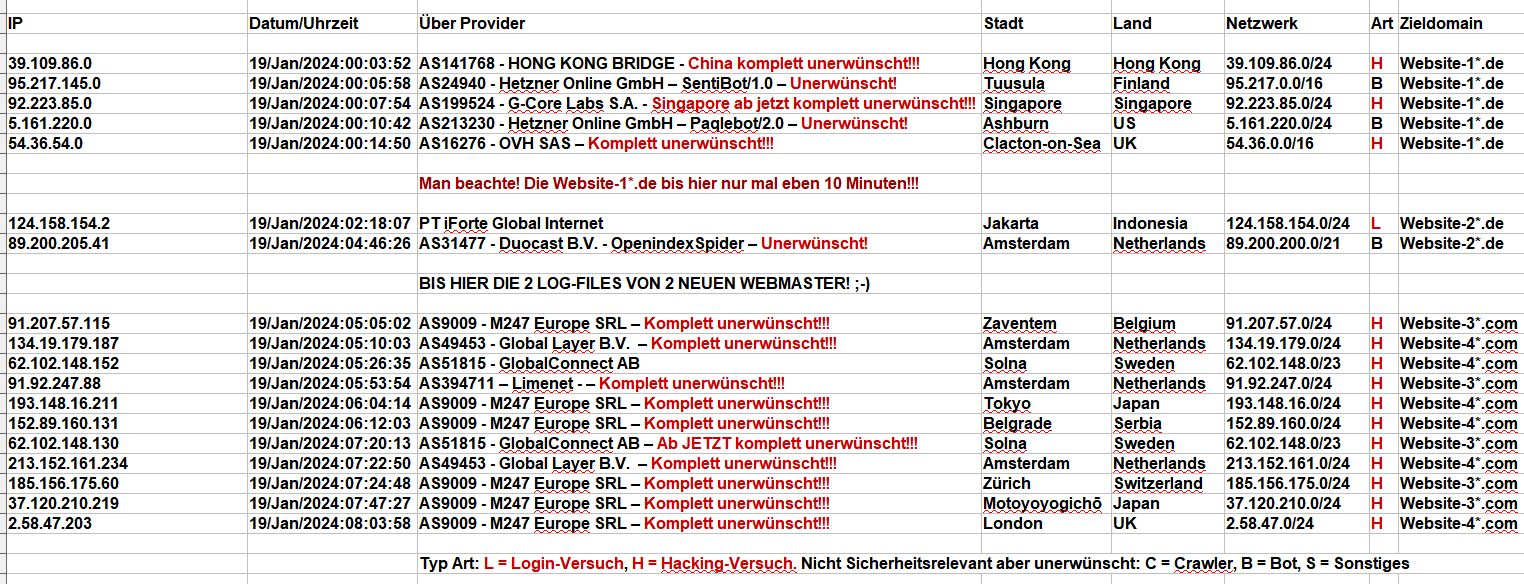

Hier das Protokoll vom 19.01.24 bis heute früh. Es sind nun 2 NEUE Websites dazu gekommen. HEUTE fällt AS9009 – M247 Europe SRL besonders NEGATIV auf!

2024_01_19_Hacking_Login_Versuche – HEUTE dominiert der mittl. für uns sehr fragwürdige Provider AS9009 – M247 Europe SRL

Der Provider AS9009 – M247 Europe SRL sollte sich ENDLICH mal mehr um die Sicherheit seiner Netzwerke kümmern. Besonders viele Hacking-Versuche kamen heute über die Netzwerke des Hosting Providers AS9009 – M247 Europe SRL!!!

Hier das Protokoll vom 18.01.24 bis heute früh. Nur eine Zieldomain. Bekannte Netzwerke von AS8075 – Microsoft Corporation UND AS394711 – Limenet sind auch mal wieder dabei!

2024_01_18_Hacking_Login_Versuche – HEUTE u.a. mal wieder MICROSOFT und LIMEWIRE mit dabei

Aufgrund von Ignoranz bei Meldungen an Abuse dieser 2 Hosting-Provider sind die Netzwerke dieser 2 Anbieter auf mittl. 14 Domains unerwünscht und gesperrt:

- AS8075 – Microsoft Corporation

- AS394711 – Limenet

Die letzten 4 Einträge, ein schönes Beispiel für wirklich penetrant nervige BOTS. China ist bei mittl. 14 Websites ebenfalls komplett unerwünscht und gesperrt. Dieser BOT nervt:

- Sogou web spider/4.0

- .crawl.sogou.com

Vielleicht kapieren auch die Chinesen irgendwann, was ein Statuscode 403 ist!

Das Protokoll vom 17.01.24 bis heute früh. Nur eine Zieldomain. Netzwerke vom Provider AS14061 – DigitalOcean LLC sind gleich DREIMAL dabei!

2024_01_17_Hacking_Login_Versuche – HEUTE 3 mal AS14061 – DigitalOcean LLC

Der Hosting-Provider AS14061 – DigitalOcean LLC scheint wohl wirklich der Lieblings-Spielplatz der ganzen dummen Scriptkiddies, Login- und Hacker Idioten zu sein, oder? Einfach nur peinlich und eine Schande für die echten Hacker!!!

Unser Protokoll vom 16.01.24 Nachts, mal eben für 4 Stunden. Heute sind wieder mehrere Zieldomains aufgeführt:

Protokoll vom 2024_01_16_Hacking_Login_Versuche – Schon wieder auch ein Netzwerk von AS8075 – Microsoft Corporation dabei

Zu Bemerken ist noch, da mittl. sehr viele Netze der Hosting-Provider aus China und Russland gesperrt sind, bekommen die Hacker- und Login-Idioten eh nur noch ein 403!

Da in letzter Zeit fast TÄGLICH auch Hacker- oder Login-Versuche über die Netzwerke von AS8075 – Microsoft Corporation kommen, ist nun auch Microsoft KOMPLETT UNERWÜNSCHT. Zu viele bisherige Meldungen an abuse@microsoft.com wurden ignoriert, die Konsequenz ist nun die Sperrung vieler Netzwerke von Microsoft. DAS gilt auch HIER für UNSERE Homepage!

Das Protokoll vom 15.01.24 bis heute früh. Auch heute nur ein Zieldomain. Ein Login-Idiot fällt besonders auf:

2024_01_15_Hacking_Login_Versuche – Mal wieder ein Netzwerk von AS8075 – Microsoft Corporation dabei!

Tja, und wieder mal ist u.a. auch AS8075 – Microsoft Corporation dabei! Da eine Meldung sowohl von uns als auch von den Bezitzern der betroffenen Homepages an abuse@microsoft.com bedauerlicherweise KEINERLEI Reaktion mehr zeigen, wird diese IGNORANZ hier mit der Veröffentlichung der Hacking- und Login-Versuche über die Netzwerke von Microsoft veröffentlicht!

Dann der Login-Idiot von 02:47:54 bis 06:49:38

Er meint ja, besonders clever zu sein, mit wechselnder IP und wechselnder Client ID:

- „Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2272.101 Safari/537.36“

- „Mozilla/5.0 (Windows NT 6.3; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/46.0.2490.80 Safari/537.36“

- „Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/66.0.3359.117 Safari/537.36“

Also Clever sein ist etwas anderes, es waren einfach nur wirklich dumme und amateurhafte Login-Versuche von einem kriminellen Taugenix!

Das Protokoll vom 13.01.24 / 14.01.24 Nachts. Heute dominieren die Login-Idioten, naja, die Scriptkiddies haben ja schulfrei. 😉

Login-Idioten – 2024_01_14_Hacking_Login_Versuche – Mal wieder Netzwerke von OVH UND DIGITALOCEAN sowie MICROSOFT

Immer wieder dabei, Netzwerke von:

- AS16276 – OVH SAS

- AS14061 – DigitalOcean, LLC

- AS396982 – Google LLC – .bc.googleusercontent.com

In letzter Zeit bzgl. Hacking- oder Login-Versuche wieder OFT dabei:

- AS8075 – Microsoft Corporation

Überall (auf 14 Websites) bereits gesperrt:

- China – Komplett unerwünscht

- Russland – Komplett unerwünscht

Viele Netze gewisser Provider aus Russland UND China sind übrigens auch HIER bei UNS GESPERRT! Die sind unerwünscht!

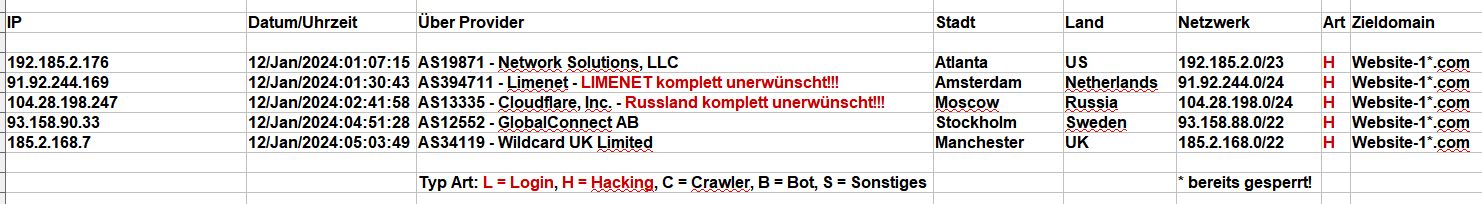

Das Protokoll 12.01.24 / 13.01.24 Nachts. Auch heute mal nur eine Hompage (*.com). Mal wieder ist OVH SAS dabei UND Microsoft Corporation:

2024_01_13_Hacking_Login_Versuche – Mal wieder Microsoft UND OVH

Auch an AS8075 – Microsoft Corporation wurden sowohl über uns als auch von Besitzern der betroffenen Websites eine Meldung an abuse@microsoft.com per Email geschickt. Es folgte NUR… IGNORANZ. Nun ja, diese IGNORANZ wird dann hier mit Veröffentlichung belohnt! 😉

Dann MAL WIEDER ist AS16276 – OVH SAS dabei, auch hier gilt, diese IGNORANZ wird dann hier ebenfalls mit Veröffentlichung belohnt! 😉

Das Protokoll vom 12.01.24 heute Nacht. Auch heute mal nur eine Hompage und es wird bedeutend ruhiger:

2024_01_12_Hacking_Login_Versuche – Nur_eine_Homepage

Heute haben wir bzgl. der Hacker-Idioten in der Übersicht rausgelassen:

- Bereits gesperrte Netzwerke, die Hacker-Amateure bekommen da sowieso ein 401 – ACCESS DENIED

- Penetrant nervige BOTS und Crawler wie z.B. Yandex, DotBot, Barkcrawler, Censys und etc. Sind eh alle gesperrt!

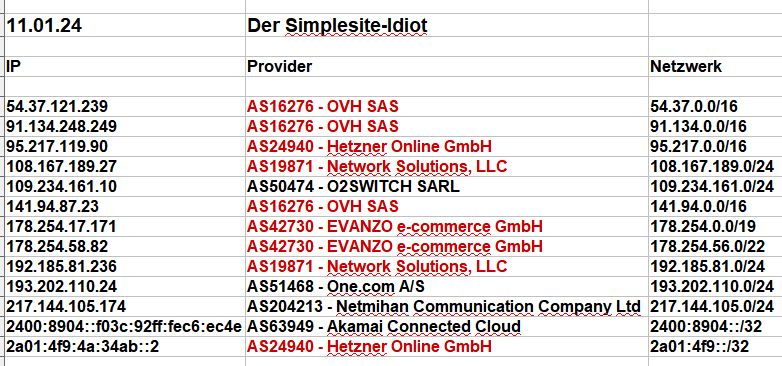

Das Protokoll vom 11.01.24. HEUTE mal etwas anderes. Ein Amateur fällt ja immer wieder auf, wir nennen ihn mal den SIMPLESITE-IDIOTEN!

Eine regelmäßige Suche nach bestimmten Files fällt immer wieder auf. Besonders auffällig ist dabei jedoch auch die Angabe, über welche Website der Idiot angeblich gekommen ist:

193.202.110.24 ***********.com – – [11/Jan/2024:03:16:45 +0100] „GET /wp-content/epinyins.php HTTP/1.0“ 403 – „http://simplesite.com“ „Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US) AppleWebKit/533.4 (KHTML, like Gecko) Chrome/5.0.375.99 Safari/533.4“

Zum Schutz des Besitzers der Zieldomain habe wir den namen natürlich mit Sternchen versehen (***********.com)! Das geziehlte Suchen nach bestimmten Dateien, veraltete Plugins, mögliche Sicherheitslücken und etc. sind ja eine der bekannten Hacking-Versuche. Unser Simplesite-Idiot hat über einen längeren Zeitraum über 9 verschiedene Websites (*.de und *.com) immer nach diesen Dateien gesucht:

- GET /api-roleback.php

- GET /component-init.php

- GET /wp-admin/maint/red/readme.php

- GET /wp-includes/customize/network.php

- GET /wp-content/epinyins.php

- GET /wp-content/themes/pss.php

GET /wp-post-data.php

Außer bei einem Netzwerk eines Providers bekam er wir oben bei dem Zugriff 11/Jan/2024:03:16:45 auch ersichtlich immer ein 403! Merkt dieser peinliche Amateur eigentlich überhaupt noch etwas? Es gilt ja immer die Unschuldsvermutung aber dank mehrerer Log-Files haben wir immer die Beweise dieser Straftaten und können die Logfiles auch jederzeit vorlegen! Schon der VERSUCH, eine Website zu hacken, ist eine Straftat!

Folgende IP´s wurden am 11.01.24 Nachts vom diesen kriminellen Simplesite-Idiot benutzt (IP, Provider, Netzwerk):

2024_01_11_Hacking_Login_Versuche – Der Simplesite-Idiot

Diese wirklich armseeligen Hacking-Versuche sind einfach nur peinlich und eine Schande für die echten Hacker. Ist wahrscheinlich mal wieder so ein Scriptkiddie, der absolut keine Ahnung hat, außer seinTool zu starten, was ja auch jeder Vollidiot kann! 😉

Hier sind in der Tat gewisse Provider in der Verantwortung. DIE sollten mal ihre Logfiles durchgehen, eine Suchfunktion hilft da ungemein aber das ist ja Arbeit! 😉 Würde schon auf der Ebene der Provider so etwas gesperrt werden, gäbe es enstsprechend weniger solche Hacker-Idioten. 😉 Besonders fragwürdig sind besonders auch Provider, dessen Netzwerke mindesten 2- oder mehrmals benutzt werden konnten. HIER sind die Provider in der Pflicht, solche straffälligen Hacking-Versuche zu unterbinden!!!

Ach ja, wenn man simplesite.com im Browser eingibt, landet man beim Provider AS51468 – One.com A/S… UPS… 😉

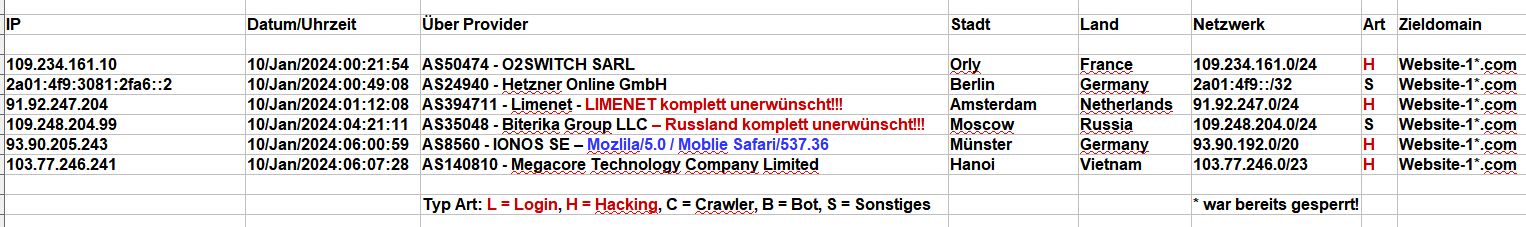

Das Protokoll vom 10.01.24 bis heute Morgen. Heute mal wieder nur eine *.com Domain. Amüsant, denn unser Analphabet war wieder da *lol*:

Hacker-Idiot mit Client Mozlila/5.0 – Moblie Safari/537.36

So langsam muss das dich irgendwie weh tun? Hier mal von dem Vollpfosten die komplette Client-ID:

„Mozlila/5.0 (Linux; Android 7.0; SM-G892A Bulid/NRD90M; wv) AppleWebKit/537.36 (KHTML, like Gecko) Version/4.0 Chrome/60.0.3112.107 Moblie Safari/537.36“

Wir haben heute einmal alle Zugriffe mit 403 einfach rausgelassen. Es sind also nur Zugriffe über Netzwerke aufgeführt, die noch nicht gesperrt sind. Naja, es wird langsam eng für die Hacker-Idioten, noch Netzwerke zu finden, die nicht auf Websites von Freunden, Bekannten und Geschäftspartner gesperrt sind.

Hier nochmal eingehend eine Erklärung bzgl. dem Kennzeichen TYP:

- Zugriffe mit C, B oder S sind kein Hacking aber unerwünscht

- China und Russland sind komplett unerwünscht, egal was da auf den Websites veranstaltet wird!

Es wird heute nauch mal ein Protokoll ab Mittag geben, damit ihr sehen könnt, dass es auch tagsüber mit diesen Hacker-Idioten und Scriptkiddies weiter geht!

Das Protokoll vom 09.01.24 bis heute früh. Heute mal über 10 verschiedene .com- und .de-Domains:

Mal wieder dabei: AS16276 – OVH SAS und AS49453 – Global Layer B.V.

Naja, heute glänzt bei den Hacking-Versuchen mal wieder:

- AS16276 – OVH SAS

- AS49453 – Global Layer B.V.

Diese 2 Hosting-Provider tauchen täglich in den Log-Files von 14 verschiedenen Website (*.com und *.de) auf. Ich bekomme die Log-Files ja täglich früh Morgens zu Auswertung! Man bekommt dadurch das Gefühl, solche Provider interessiert es anscheinend überhaupt nicht, dass tagtäglich ihre Netzwerke von die Hacker-Idioten und dummen Amateuren missbraucht werden!

Durch diese Ignoranz (bei Meldungen!) und so eine Untätigkeit rücken sich so eine Art von Provider dann schliesslich selber in die Kategorie der zweilichtigen Provider!

Das Protokoll vom 08.01.24 bis heute früh. Schon wieder ein extremer Hacking-Versuch HEUTE über AS206092 – IPXO LIMITED!

Extremer Hacking-Versuch über AS206092 – IPXO LIMITED

Da es ja nicht der erste Vorfall über über AS206092 – IPXO LIMITED, ein für uns mittl. zwielichtiger Hosting-Provider. Dazu wird es dann noch einen extra Artikel geben. Dieser Artikel zeigt dann alle armseeligen Hacker-Versuche eines wirklich dummen Amateurs auf, der das Netzwerk von AS206092 – IPXO LIMITED auf kriminelle Weise missbraucht!

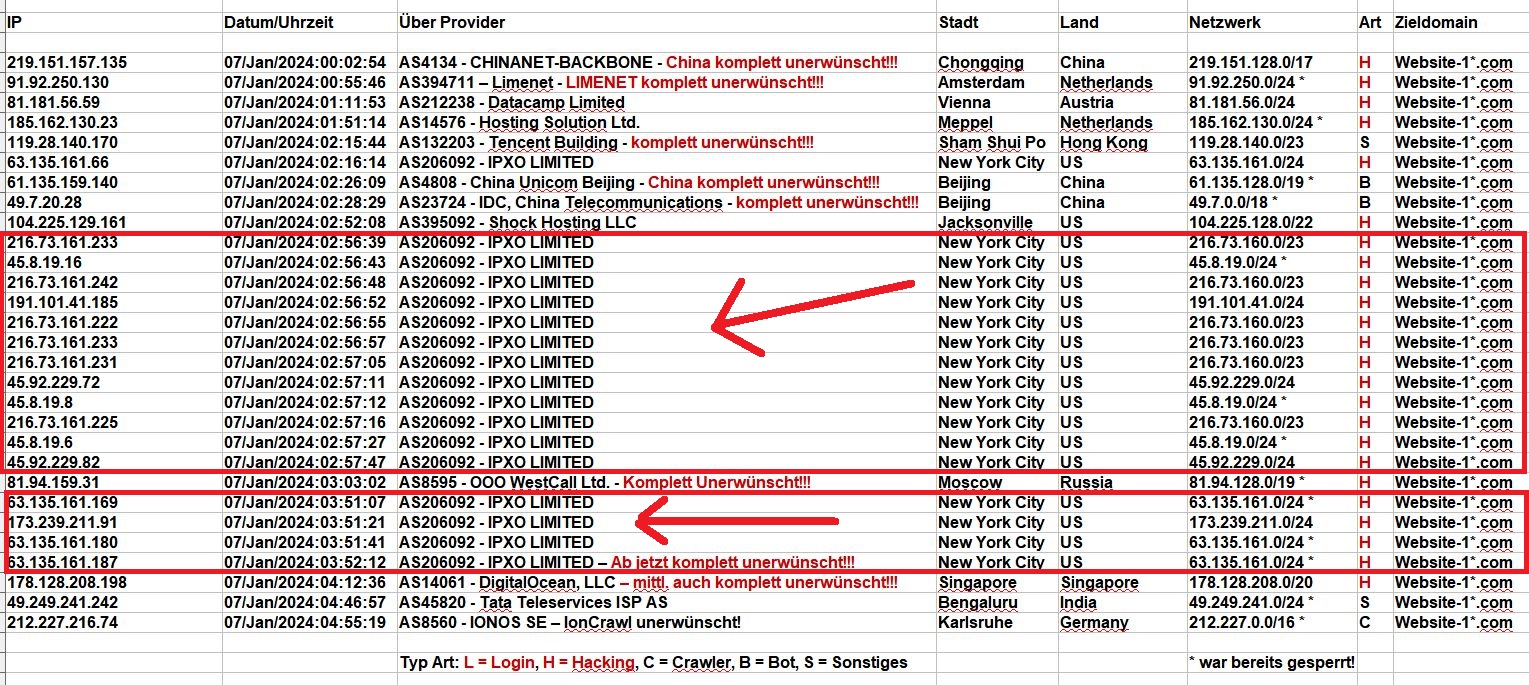

Das Protokoll vom 07.01.24 bis heute Morgen. Auch heute nur eine *.com Domain. Am Sonntag glänzt besonders AS206092 – IPXO LIMITED durch den amateurhaften Missbrauch eines wirklich dummen Möchtegern-Hackers:

Hacking Versuch über AS206092 – IPXO LIMITED

IN ROT der Versuch eines Amateurs, Sicherheitslücken in diversen Files zu finden. Auch das ständige wechseln der IP-Adresse macht ihn nicht schlauer, denn das können schon simple Hacker-Tools. Wirklich armseelig. Seine Client-ID war immer „Go-http-client/1.1„. Der Hosting Provider AS206092 – IPXO LIMITED kann sich bei diesen Taugenix für die Veröffentlichung hier nun bedanken! 😉

Protokoll vom 06.01.24. Heute das Protokoll über nur eine *.com Domain. Ganz extrem war der Hacking-Versuch über AS8075 – Microsoft Corporation!

2024_01_06_Hacking_Login_Versuche – Extremer Hacking-Versuch über AS8075 Microsoft Corporation!

ROT, mit Rahmen! Mal wieder ein Hacking-Versuch über ein Netzwerk von AS8075 – Microsoft Corporation. Es wurden von Freunden und Bekannten schon mehrmals solche Hacking-Versuche jedes mal an abuse@microsoft.com gemeldet, bedauerlicherweise wurde irgendwann gar nicht mehr drauf reagiert, keine Antwort, NUR IGNORANZ!!! Daher werden solche Hacking-Versuche hier veröffentlicht!

Dieser dumme Amateur, der das Netzwerk von Microsoft auf kriminelle Weise missbraucht, wird es noch bereuen. Es wird über diesen Hacking-Versuch, der mit weit über 100 Versuchen von 06/Jan/2024:02:58:55 BIS 06/Jan/2024:03:02:19 ging, einen extra Artikel hier geben. In dem Artikel Hacking-Versuche über Microsoft ist jetzt auch dieser armseelige Hacking-Versuch veröffentlicht.

Auffällig mal wieder auch der wirklich penetrant nervige BOT Sogou web spider/4.0. Obwohl auch diese Netzwerke von AS4808 – China Unicom Beijing Province Network schon länger komplett bei vielen Websites gesperrt ist, wird es immer wieder versucht. Anscheinend raffen die Chinesen immer noch nicht, was ein 403 bedeutet. China ist eh komplett unerwünscht!

Protokoll vom 05.01.24. Heute das Protokoll über mehrere *.de und *.com Domains. Ganz extrem war der Hacking-Versuch über AS60068 – Datacamp Limited!

2024_01_05_Hacking_Login_Versuche – Extremer Hacking-Versuch von AS60068 – Datacamp Limited!

Ganz extrem der Hacking-Versuch über:

- AS60068 – Datacamp Limited

Ein länger andauernder und sehr umfangreicher Hacking-Versuch auf die Website eines Freundes! Es wird dazu aus dem Grund noch einen extra Artikel hier geben, der ALLE Hacking-Versuche dieser kriminellen Handlung aufzeigt! Es ist ja auch nicht der erste Hacking-Versuch der über die Netze von AS60068 – Datacamp Limited durchgeführt wird!

Dann eine paar nervige und unerwünschte Bots:

- Sogou web spider/4.0 – China komplett unerwünscht!!!

- YandexBot/3.0 – Russland komplett unerwünscht!!!

- SeznamBot/4.0 – BOT unerwünscht!!!

Die Netzwerke sind alle gesperrt, diese BOTS sind unerwünscht!

Protokoll vom 04.01.24. Heute das Protokoll von NUR EINER Homepage, es ist eine *.COM Website in englisch:

Hacker Idioten – AS14618 – Amazon.com, Inc. und AS16509 – Amazon.com, Inc. sowie auch wieder AS394711 – Limenet

Hier fällt diesmal besonders negativ auf, die strafbaren Zugriffsversuche über folgende Provider:

- AS14618 – Amazon.com, Inc. – 2 mal dabei!

- AS16509 – Amazon.com, Inc. – 2 mal dabei!

- AS394711 – Limenet auch mal wieder dabei!

Noch nicht gesperrte Netzwerke dieser fragwürdigen Provider in Bezug auf Sicherheit im Netz sind nun bei vielen Websites von Freunden, Bekannten und Geschäftspartner meiner Freunde gesperrt. Erfreulich ist eh, in den verschiedenen Protokollen, die ich immer per Email bekomme, tauchen mittl. immer mehr 403 auf. 🙂

Protokoll vom 03.01.24. NUR EIN AUSZUG von ca. zwei Stunden, mehrere Webspaces mit *.com- und *.de Websites:

2024_01_03_Hacking_Login_Versuche – WICHTIG! Unten die Erklärung lesen.

Hier noch einmal bei den Zugriffsversuchen ein paar wichtige Erklärungen zur Spalte ART:

Zugriffe der Art S = Sonstiges: Ist zwar keine Hacking- oder Login-Versuch jedoch auch KEIN NORMALER Besucher der Website. Manchmal auch grenzwertig, auf jeden Fall unerwünscht!

Die in ROT markierten Zugriffe:

China, auch Hong Kong sind mittlerweile auf den betroffenen Websites KOMPLETT UNERWÜNSCHT, die bekommen nur noch ein 403!

Traffic über Hosting- und/oder Cloud-Provider aus Russland sind mittlerweile bei den betroffenen Websites auch KOMPLETT UNERWÜNSCHT, die bekommen nur noch ein 403!

Bestimmte Provider (weltweit) sind mittlerweile komplett unerwünscht!

Trotz schon mehrfach verschickte Emails an die folgenden Provider werden diese entweder nur mit Blabla beantwortet, ignoriert oder es ändert sich NICHT WIRKLICH etwas! Es kommt auch nicht selten vor, das über diese Provider Tage danach dann über die gleiche bereits gemeldete Netzwerkadresse dann wieder Hacking- oder Login-Versuche statt fanden. Naja, das sagt schon alles! 😉

Daher werden auf vielen Websites die Netzwerke dieser für uns zwielichtigen Provider gesperrt:

- AS14061 – DigitalOcean, LLC

- AS16276 – OVH SAS

- AS9009 – M247 Europe SRL

- AS394711 – Limenet

Soviel erst einmal zu den wichtigen Erklärungen! 😉

Protokoll vom 02.01.24. HEUTE mal ein Auszug, was in NUR EINER STUNDE so auf mehreren Webspaces mit *.com- und *.de Websites passiert:

2024_01_02_Hacking_Login_Versuche_2 – Provider aus Russland und China unerwünscht!

Im übrigen sind mittlerweile viele Provider und auch deren BOTS aus Russland und China gesperrt. Es geht da NICHT um normale und brave Besucher sondern der ganze Müll diverser Amateure die über diese Provider ihre Hacking- und Login-Versuche starten. Russland und China ist in dieser Hinsicht komplett unerwünscht und schon bei vielen Homepages gesperrt!

Ab Mittag u.a. mal wieder 2 nervige und für uns sinnlose BOTS! Die 2 Netzwerke sind nun auch bei vielen Websites gesperrt!

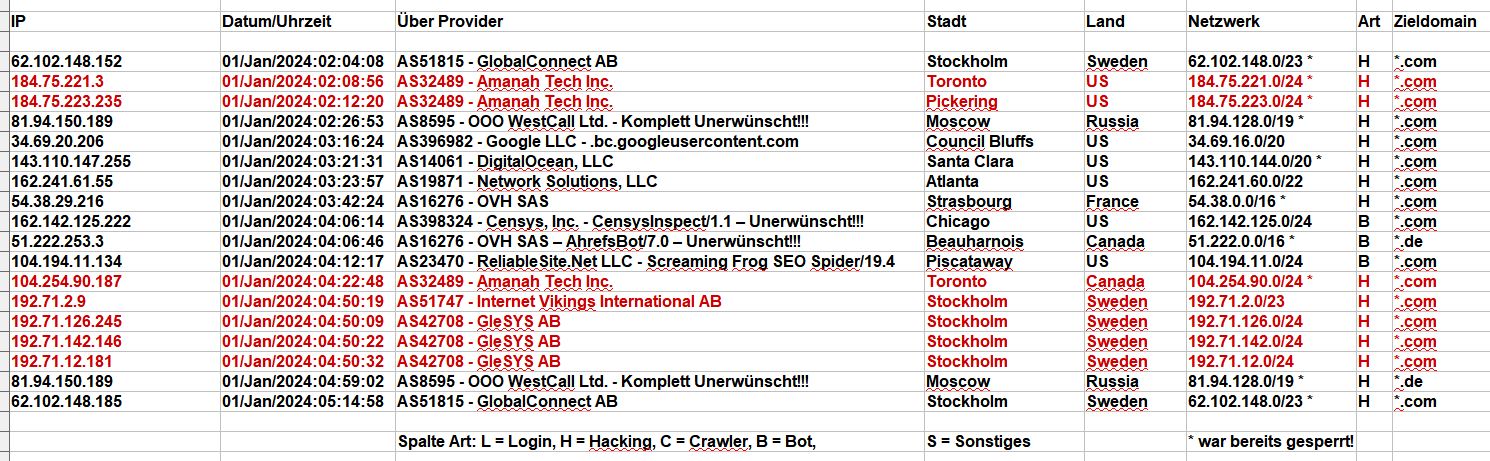

Protokoll vom 01.01.24. Happy NEW Year und schon folgen die ersten Hacker- und Login-Idioten, die haben wohl Silvester verpennt:

Login-Idioten – 2024_01_01_Hacking_Login_Versuche

Es ist wirklich unglaublich! Die besonders dreissten Hacking-Versuche sind mal in ROT markiert. Viele der Netze sind ja eh schon bei so einigen Websites gesperrt aber diese dummen Amateure kenn wohl nicht man den Unterschied zwischen einen Statuscode 200, 301 und 403! Haha!

Tipps, wie man die Website schützen kann findest du über den Link.

Übrigens, da auch immer wieder AS16276 – OVH SAS auftaucht, hier ein interessanter Artikel dazu. War das etwa eine warme Sanierung um ganz bestimmte Daten zu löschen??? Haha, die Frage beantworte dir bitte selber. Für uns ist aufgrund der vielen Hacking- und Login-Versuche auf mehreren Websites von UNS dieser Provider mittlerweile in die Kategorie „zwielichtige Provider“ eingeordnet!